MFA w Microsoft 365: włączenie i onboarding użytkowników

Po tym artykule włączysz MFA w Microsoft 365 w sposób bezpieczny dla SMB: najpierw na grupie pilotowej, z onboardingiem użytkowników i weryfikacją w logach.

Kontekst

- Problem: w SMB jedno przejęte hasło oznacza dostęp do całej poczty i danych M365.

- Dla kogo: administrator M365, właściciel lub IT generalista (5–300 użytkowników).

- Cel: włączyć MFA tak, aby nie zablokować użytkowników i mieć dowód, że działa.

W tym tutorialu konfigurujemy podwójną metodę uwierzytelniania, a na końcu sprawdzamy jej działanie w logach.

Wymagania

- Uprawnienia administracyjne do konfiguracji tożsamości

- Dostęp do Microsoft Entra admin center

https://entra.microsoft.com - (Zalecane) Wybierz paru użytkowników i włącz im testowo MFA, przed globalną zmianą

Konfiguracja – krok po kroku

Krok 1: Przygotuj grupę pilotową

Cel: przetestować MFA bez ryzyka dla całej organizacji.

- Utwórz grupę Entra ID, np.

PILOT-mfa-m365. - Dodaj 2–5 użytkowników:

- IT

- 1–2 osoby z biznesu

Grupa pilotowa pozwala wykryć problemy z onboardingiem (telefony, aplikacje, wyjątki), zanim MFA trafi na całą firmę.

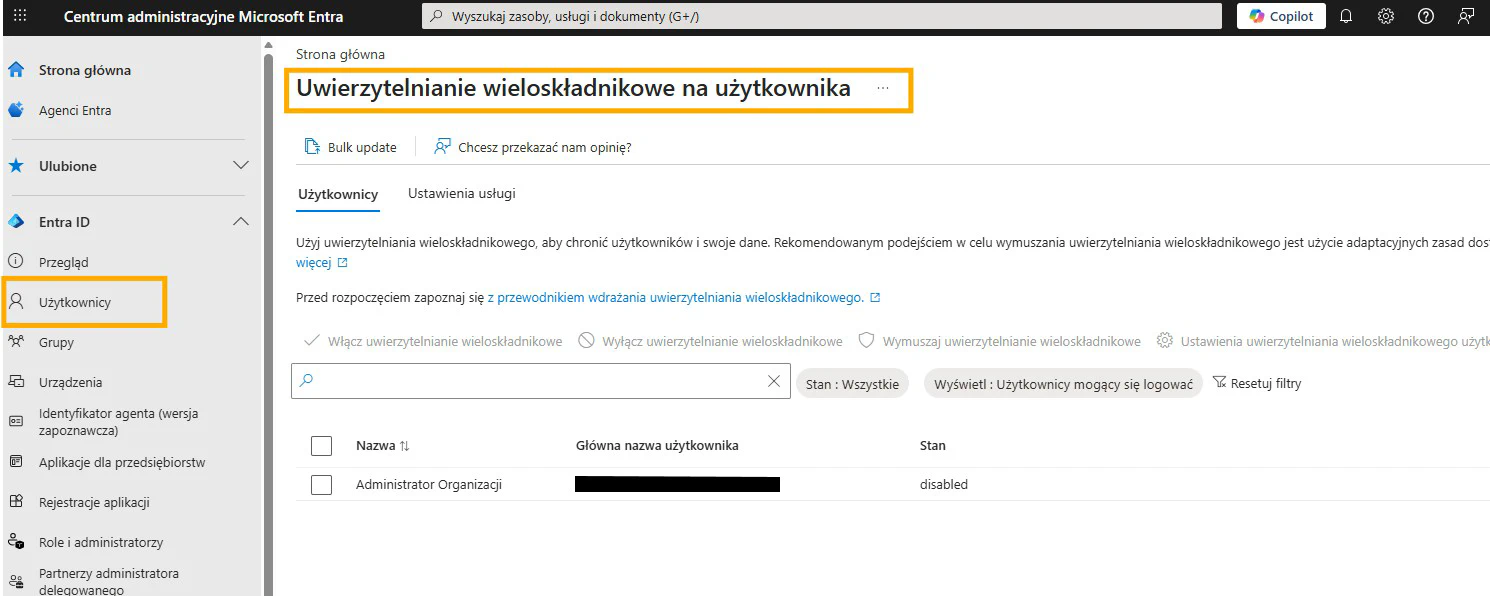

Krok 2: Włącz MFA

Cel: wymusić drugi składnik uwierzytelniania dla użytkowników pilota.

Ustawienia:

- Wejdź do Centrum administracyjne Microsoft Entra (Entra admin center).

- Przejdź do (Users → All Users → Per-user multifactory authentication).

- Skonfiguruj MFA per‑user dla osób wskazanych do grupy testowej.

Onboarding użytkowników:

- Microsoft Authenticator (główna metoda)

- metoda zapasowa (np. SMS)

Wyjątki:

- stosuj wyłącznie dla kont serwisowych

- zaplanuj ich migrację (konto aplikacji / managed identity)

Włączenie MFA bez testów na grupie pilotowej może zablokować użytkowników.

Krok 3: Przypisanie i propagacja

- Przypisz ustawienie do wszystkich osób z grupy pilotowej

- Odczekaj 15–60 minut na propagację

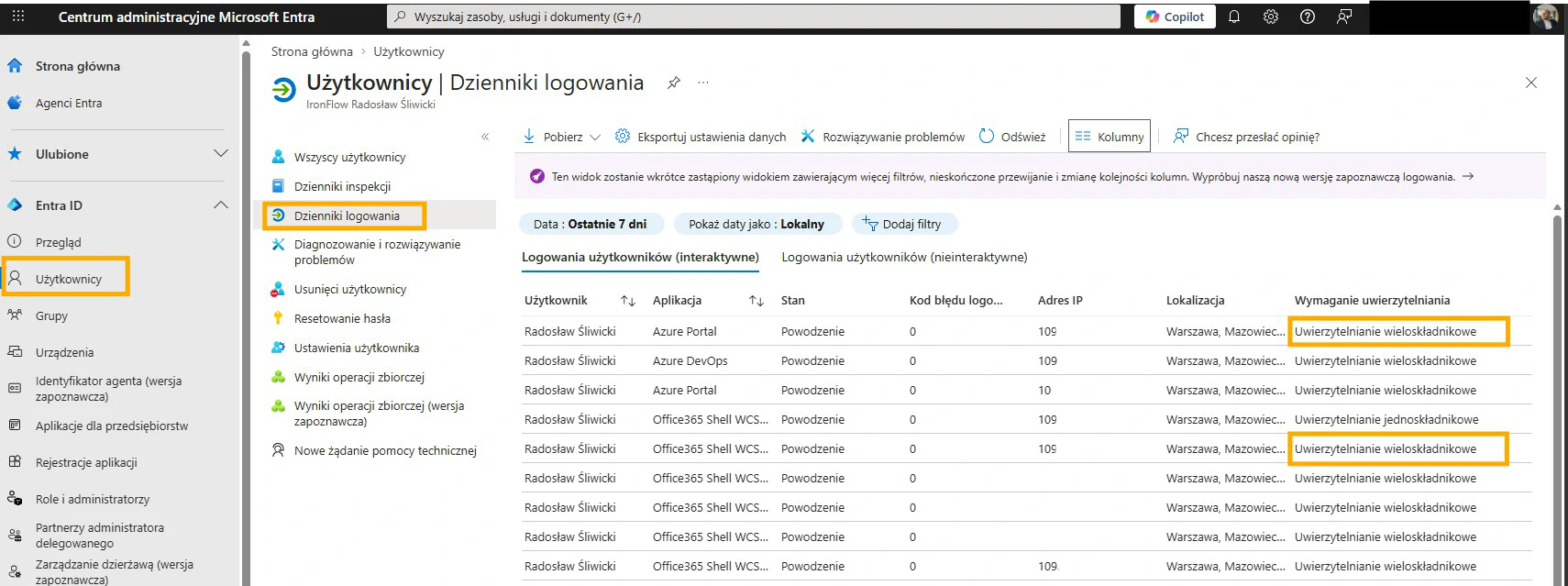

Jak zweryfikować, że MFA działa

- Test logowania użytkownika z grupy pilotowej

- Wpis w Dzienniki logowania (Sign‑in logs)

- Widoczny wymóg dodatkowej metody uwierzytelniania

Najczęstsze problemy i szybkie naprawy

Objaw: użytkownik nie kończy rejestracji MFA

Przyczyna: brak aplikacji Authenticator lub ograniczenia na telefonie

Naprawa: metoda zapasowa (SMS), instrukcja instalacji

Objaw: konto serwisowe przestaje działać

Przyczyna: MFA wymuszone na koncie bez interakcji

Naprawa: konto aplikacji / managed identity lub zaplanowana migracja

- zawsze zaczynaj od grupy pilotowej,

- miej konto break‑glass,

- dokumentuj wyjątki i przeglądaj je cyklicznie,

- mierz efekt (Secure Score, liczba incydentów).

Podsumowanie

- MFA to najtańsze i najszybsze wzmocnienie bezpieczeństwa M365.

- Kluczowe są: testy, onboarding i weryfikacja w logach.

Co dalej

- Wdróż Conditional Access (Business Premium/Entra P1)

- Zabezpiecz pocztę: SPF / DKIM / DMARC + Defender

- Zaplanuj kwartalny przegląd ustawień i krótki trening użytkowników

Powiązane wpisy

M365: spójna architektura tożsamości, współpracy i Security

Microsoft 365 jest „kompletne” nie dlatego, że ma dużo aplikacji, tylko dlatego, że tożsamość, dane, praca i bezpieczeństwo są spięte w jeden system. Microsoft opisuje M365 jako platformę wspierającą produktywność i bezpieczeństwo. Microsoft / Microsoft Learn.

Przeczytaj więcejMicrosoft 365 - dodanie domeny i konfiguracja DNS

Po tym artykule dodasz własną domenę do Microsoft 365 i w pełni poprawnie skonfigurujesz DNS (MX, SPF, Autodiscover, DKIM, DMARC), tak aby poczta i usługi działały stabilnie, przewidywalnie i bez problemów z dostarczaniem.

Przeczytaj więcejMicrosoft 365 – czym właściwe jest?

Microsoft opisuje się jako “cloud-powered productivity platform” z najnowszymi aplikacjami i usługami w chmurze. Źródło: Microsoft Support.

Microsoft 365 to chmurowa platforma produktywności:

Przeczytaj więcej